De nombreuses entreprises ont rapidement adopté le travail à domicile. Avec la généralisation du travail à distance, il n’a jamais été aussi important pour les administrateurs IT de s’assurer que tous les appareils de leur entreprise sont sécurisés, même s’ils n’appartiennent pas à l’entreprise.

Google a été le premier à mettre en place une sécurité zéro trust dans le cadre de sa stratégie BeyondCorp. Et cela permet d’offrir une sécurité avancée aux utilisateurs de Google Workspace afin d’assurer un accès sécurisé à tous les appareils. Les administrateurs peuvent appliquer ces contrôles aux applications Google Workspace et aux applications et données tierces de l’entreprise, garantissant ainsi une sécurité et une expérience utilisateur cohérentes au sein de votre organisation.

Sécuriser les appareils mobiles et de bureau grâce à la gestion des points de terminaison

Les appareils BYOD peuvent varier considérablement d’une entreprise à l’autre, avec un éventail de versions de systèmes d’exploitation, de modes de matériel, de versions de correctifs, etc. Grâce à la gestion des appareils par Google, les administrateurs IT peuvent facilement prendre en charge cette variété d’appareils en appliquant des mesures telles que des versions logicielles minimales et en bloquant les appareils jailbreakés ou rootés, dans de nombreux cas sans exiger de droits complets sur les appareils pour préserver la confidentialité des employés.

En ce qui concerne la gestion des appareils mobiles, Google Workspace propose une gestion de base et une gestion avancée des appareils mobiles :

- Avec la gestion de base des appareils mobiles, les appareils BYOD sont sécurisés avec des fonctions de sécurité de base, sans que l’utilisateur final n’ait à se soucier de quoi que ce soit. Les administrateurs peuvent imposer un code d’accès, obtenir un inventaire des appareils, effacer les comptes Google à distance et même installer des applications à distance sur les appareils Android.

- Grâce à la gestion avancée des appareils mobiles, les administrateurs peuvent appliquer davantage de contrôles sur les appareils BYOD, et les utilisateurs d’Android peuvent garder leurs données personnelles privées et séparées de leurs données professionnelles avec les profils de travail Android. Vous pouvez également autoriser et gérer les applications professionnelles sur les appareils iOS et Android.

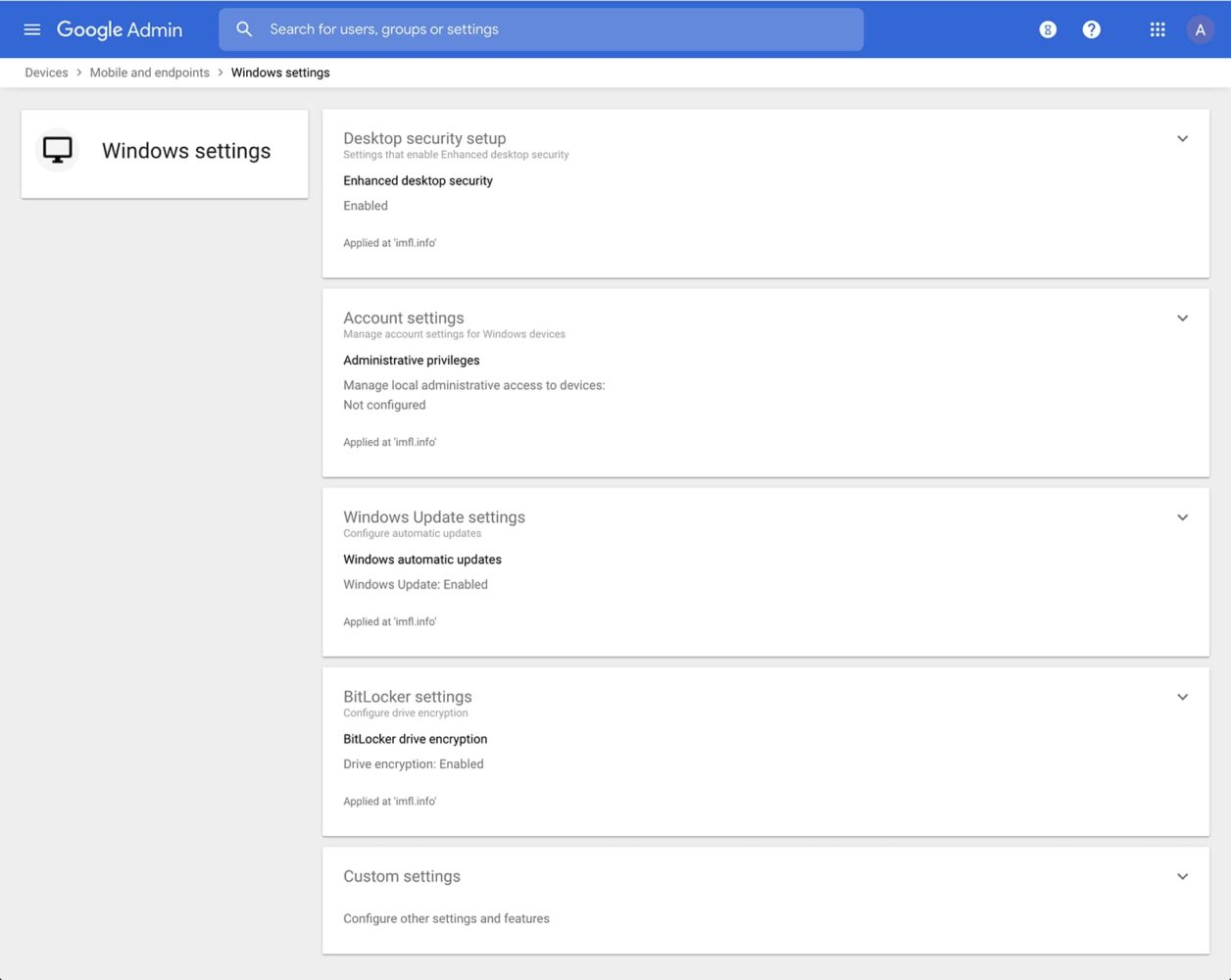

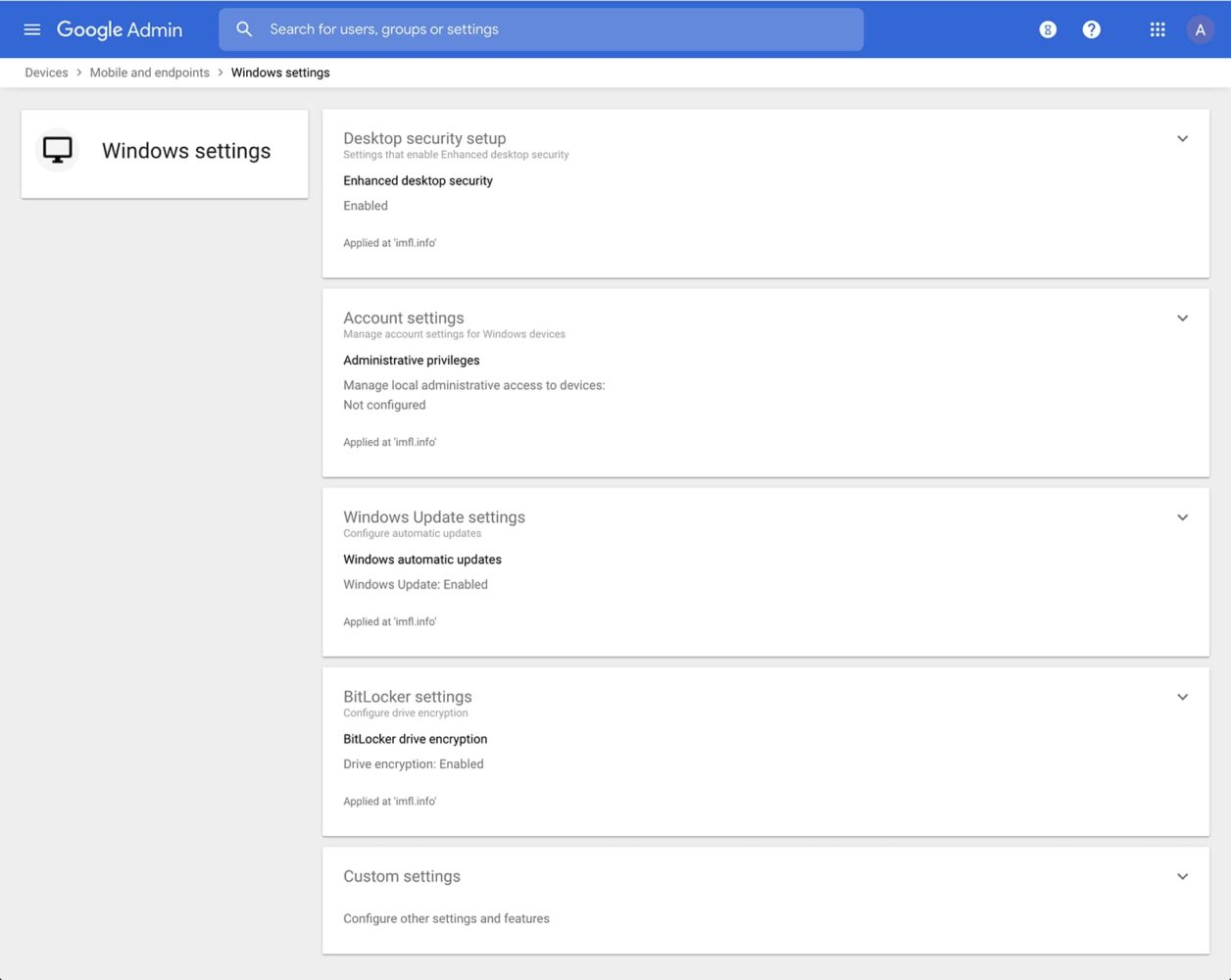

Les administrateurs peuvent également gérer et sécuriser les ordinateurs grâce à la gestion de base des appareils et à la sécurité renforcée pour Windows. Avec la gestion de base des appareils, lorsqu’un utilisateur se connecte à Workspace via n’importe quel navigateur sur un appareil Windows, Mac, Chrome ou Linux, cet appareil est automatiquement inscrit à la gestion des points de terminaison. Cela permet d’assurer un niveau de sécurité de base pour chaque appareil de bureau qui accède aux données sur Workspace. Grâce à la sécurité avancées pour Windows, les administrateurs peuvent facilement gérer et sécuriser les appareils Windows 10 via la console d’administration.

Permettre des connexions sécurisées sans VPN à l’aide des règles d’accès contextuel

L’accès contextuel offre une protection contre l’accès indésirable aux services Google Workspace sans avoir recours à un VPN. Ces fonctionnalités permettent aux administrateurs de définir différents niveaux d’accès en fonction de l’identité de l’utilisateur et du contexte de la demande, en tenant compte de facteurs tels que le pays, le statut de sécurité de l’appareil et l’adresse IP de la demande. Par exemple, vous pouvez exiger que les appareils BYOD accédant à Workspace répondent à des exigences en matière de cryptage et de mot de passe, ou interdire aux sous-traitants d’accéder à Workspace à partir de Chromebooks gérés par l’entreprise.

Contrôler l’accès aux données grâce au contrôle d’accès aux applications

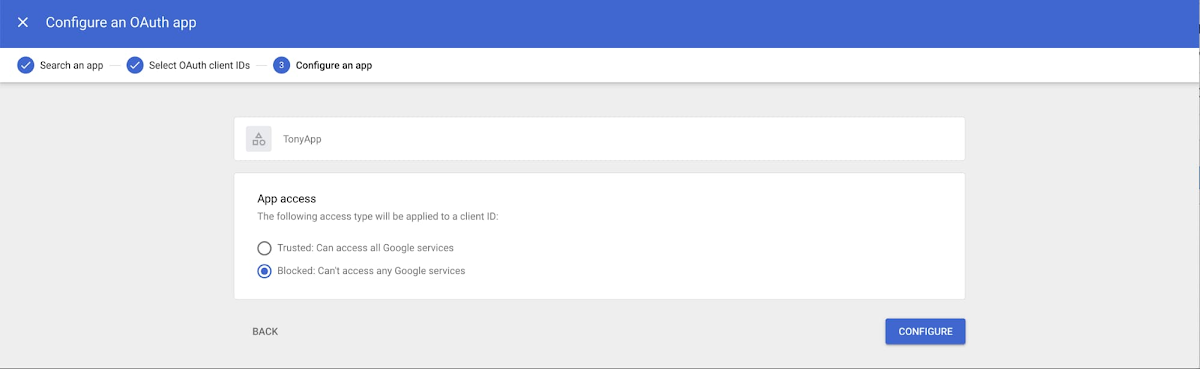

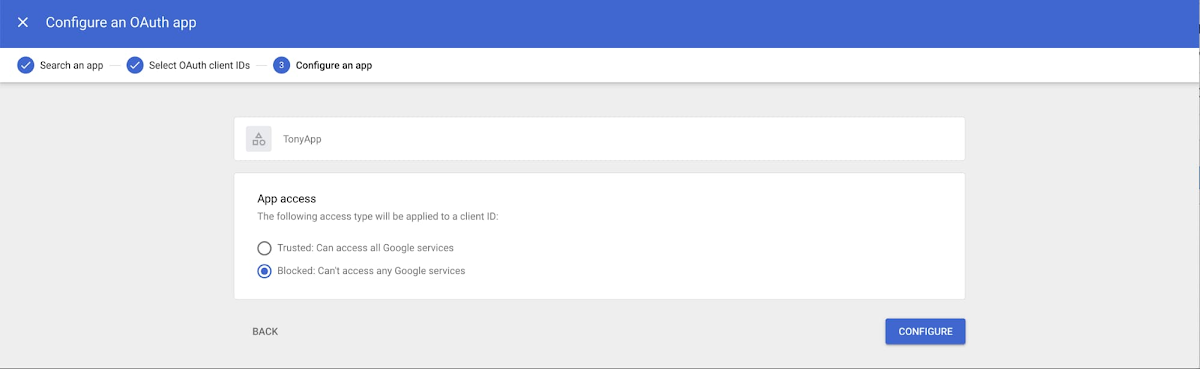

Il est important de protéger tous les appareils de votre entreprise, qu’ils soient d’entreprise ou BYOD, contre les applications malveillantes qui tentent d’accéder aux données de l’entreprise. Grâce au contrôle d’accès aux applications, les administrateurs peuvent prendre des mesures pour empêcher ces applications de tromper les utilisateurs et de leur accorder par erreur l’accès aux données de l’entreprise. Grâce à cette fonctionnalité, les administrateurs peuvent choisir les applications tierces autorisées à accéder aux données sur Google Workspace des utilisateurs en autorisant, en limitant ou en bloquant explicitement l’accès aux applications.

Activer la vérification en deux étapes

Avec l’authentification en deux étapes, les administrateurs peuvent réduire le risque d’accès non autorisé en demandant aux utilisateurs une preuve d’identité supplémentaire lors de la connexion. Et vous pouvez désormais utiliser le programme de protection avancée, notre protection la plus forte pour les utilisateurs exposés à des risques d’attaques ciblées. Avec le programme de protection avancée pour les entreprises, nous appliquerons un ensemble spécifique de règles pour les utilisateurs inscrits, y compris l’application des clés de sécurité, le blocage de l’accès aux applications non fiables et l’analyse améliorée des menaces liées à la messagerie électronique.

Si vous choisissez de ne pas utiliser de clés de sécurité pour une raison quelconque, vous disposez de plusieurs autres options pour appliquer la vérification en deux étapes sur les appareils BYOD. Pour Android et iOS, vous pouvez utiliser l’invite Google, Google Authenticator, les options de message texte ou d’appel téléphonique pour une deuxième étape de vérification.

Enfin, vous pouvez dorénavant activer la connexion sans mot de passe via les clés d’accès. Par exemple, l’empreinte biométrique d’un utilisateur suffit à l’authentifier. Il n’a plus besoin de renseigner un mot de passe et un second facteur pour se connecter.

Prévenir les pertes et les fuites de données grâce aux fonctionnalités DLP (data loss prevention)

Les politiques de prévention des pertes de données (DLP) vous aide à protéger les informations sensibles dans Drive, Docs, Sheets, Slides et Gmail contre la perte, l’utilisation abusive ou l’accès par des utilisateurs non autorisés. Les administrateurs peuvent choisir quels types de données sont sensibles et comment les protéger. Les contrôles permettent de détecter facilement une grande variété de types d’informations courantes, et les administrateurs peuvent les compléter par des détecteurs de contenu personnalisés pour répondre aux besoins de leur organisation. Vous pouvez également classer automatiquement les fichiers dans Drive à l’aide des règles DLP afin de classer vos données par niveau de sensibilité. La DLP fonctionne sur tous les appareils de votre organisation, y compris les appareils BYOD, puisque la protection se fait au niveau des données et des applications.

En plus de la DLP, vous pouvez utiliser DXP pour les appareils iOS afin de restreindre le copier/coller des données Workspace vers d’autres comptes, personnels ou non. DXP pour iOS peut également restreindre la capacité des utilisateurs à glisser-déposer des fichiers à partir d’applications spécifiques au sein de leur compte Workspace. De même, vous pouvez utiliser la gestion des terminaux Google pour configurer les appareils Android afin d’empêcher le partage de données entre les profils personnels et professionnels.

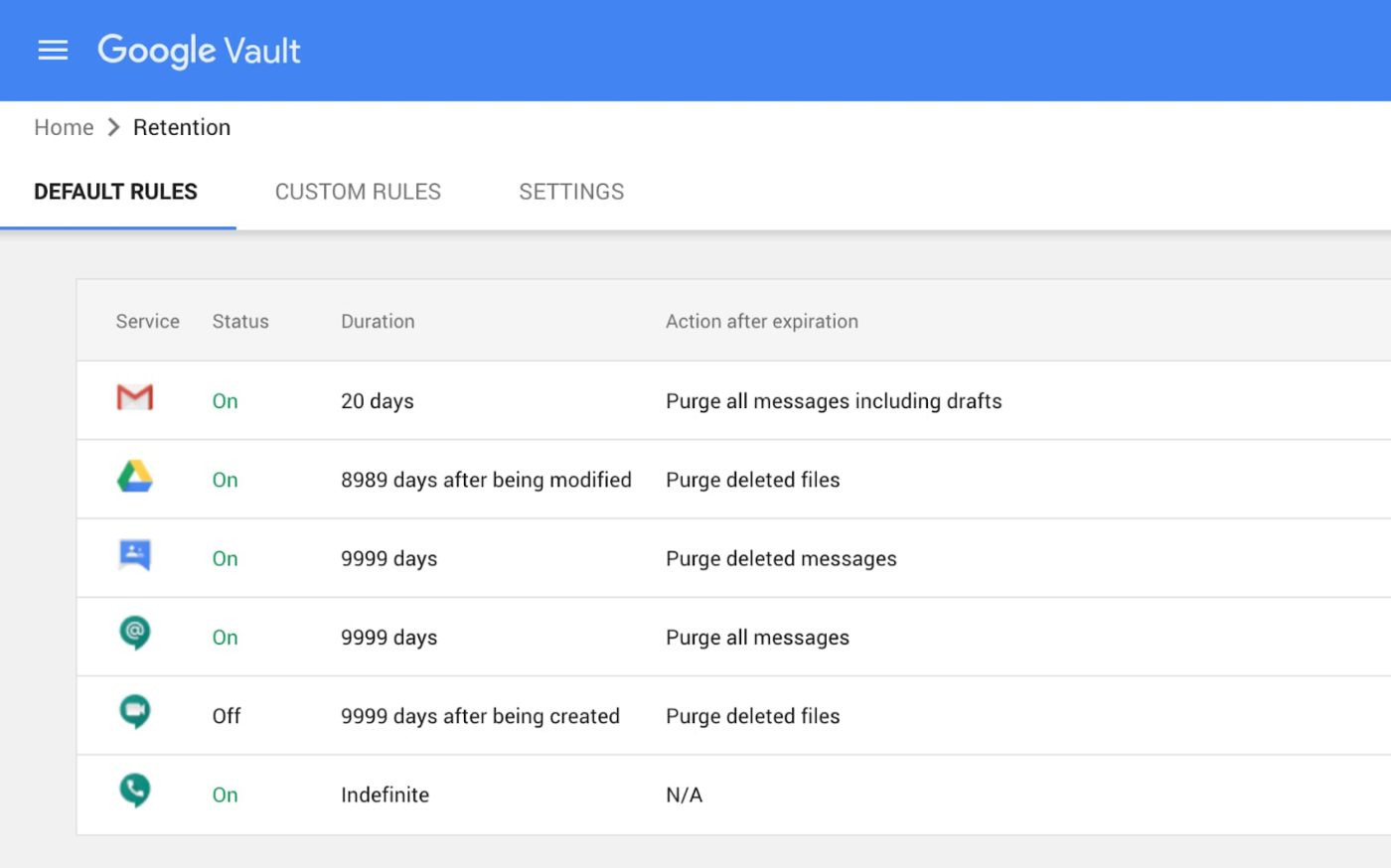

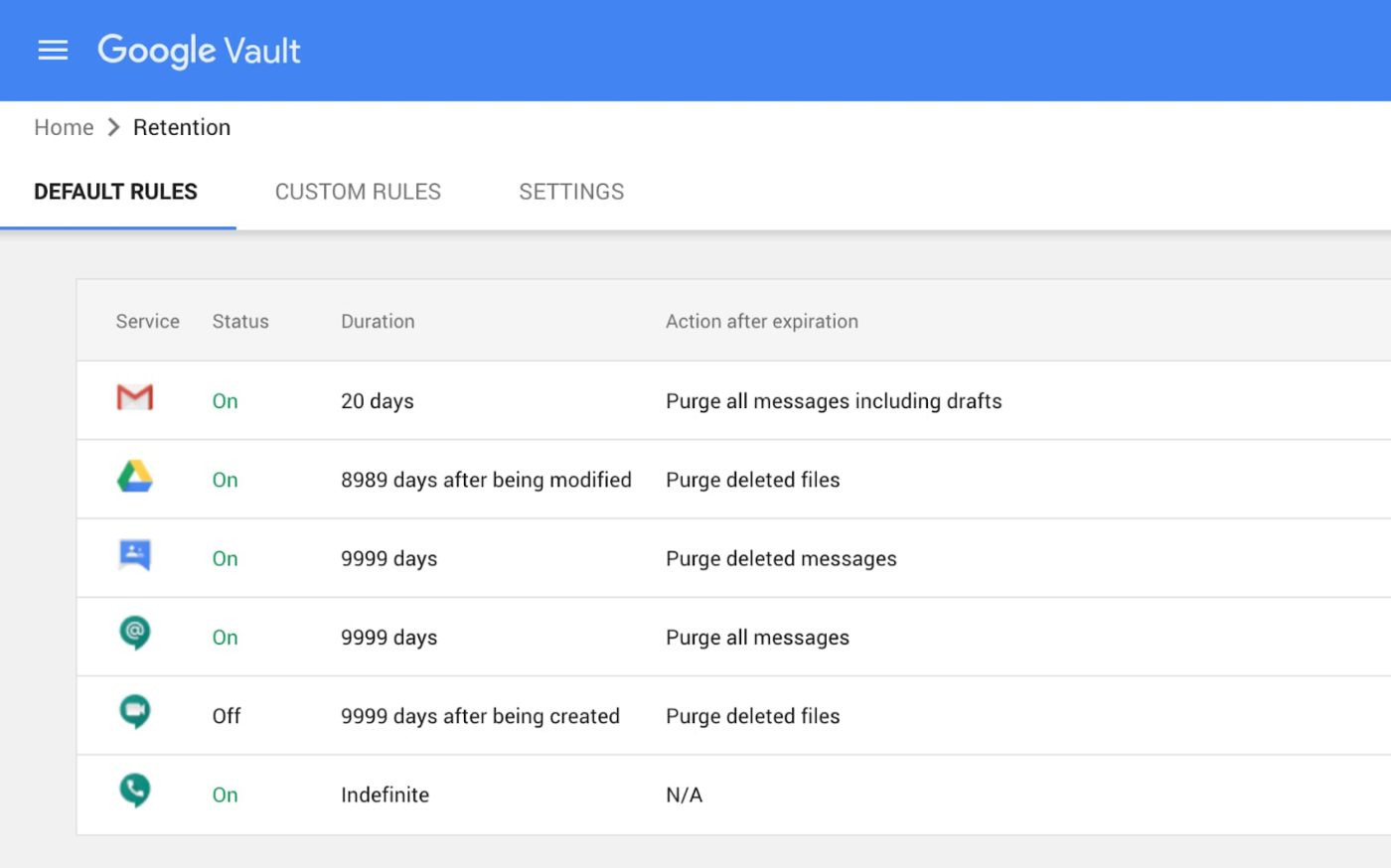

Avec Vault, la conservation et l’eDiscovery sont possibles sur tous vos appareils

Pour répondre aux besoins de votre entreprise en matière de conservation et d’eDiscovery, Vault permet aux données d’entreprise stockées dans Google Workspace et accessibles par des appareils BYOD d’être disponibles pour tous vos besoins en matière de gouvernance de l’information. Quel que soit le propriétaire de l’appareil, les données de votre entreprise stockées dans Gmail, Drive, Chat, Groups, Voice et Meet sont accessibles à Vault.

En utilisant le modèle de sécurité zéro confiance, les fonctionnalités Google Workspace ci-dessus fonctionnent ensemble pour protéger vos données et sécuriser votre organisation sur tous les appareils, qu’ils appartiennent à l’entreprise ou qu’ils soient BYOD.

Une gestion facilitée et intuitive

Google Workspace se caractérise par une gestion simple et intuitive de tous les paramètres de sécurité. Il ne faut que quelques clics pour configurer les navigateurs Google Chrome à l’échelle de toute l’entreprise ou mettre en place une nouvelle politique de sécurité ou des alertes personnalisées.

Illustrations par Google

Photo de Mikey Harris sur Unsplash

Google Workspace supérieur à Microsoft 365

Hyperconnectés: le cerveau en danger

Choisir un logiciel de gestion de projet